無線Wifiは危険? Wi-Fi認証のWPA2で脆弱性 [時事]

Wi-Fi認証の「Wi-Fi Protected Access II」(WPA2)に関する脆弱性の詳細な情報が10月16日、特設サイトで公開されました。

https://www.krackattacks.com/

(´・ω・`)

脆弱性は全部で10件あり、この脆弱性には「KRACKs」(key reinstallation attacks:鍵再インストール攻撃)という通称が与えられました。

脆弱性とは、悪用できるバグということで、WPA2の標準仕様を悪用できると主張しています。

(´・ω・`)

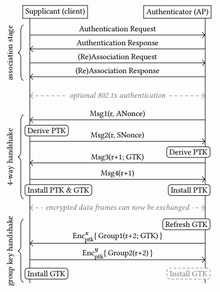

(「4ウェイ・ハンドシェイク」の流れ(Mathy Vanhoef氏、Frank Piessens氏の研究論文より抜粋))

情報を公開したベルギーのルーヴェン・カトリック大学のセキュリティ研究者、Mathy Vanhoef氏によると、一連の脆弱性はクライアント機器がWi-Fiのアクセスポイント(AP)と接続する際における「4ウェイ・ハンドシェイク」という処理に起因します。

4ウェイ・ハンドシェイクでは、クライアント機器がAPとの間で暗号化通信を行うために、認証や暗号鍵などに関するメッセージを複数やりとりするのですが、その際にメッセージが失われたり、削除されたりする場合があり、APからクライアントに対してメッセージを再送信する。この時、クライアントが受信する暗号鍵が再インストールされて、やりとりしたパケットなどの情報がリセットされます。

この仕組みを悪用して細工したメッセージを送り付ける手法などにより、暗号化されたパケットを復号して内容を盗聴したり、攻撃コードを埋め込んだり、ユーザーを不正サイトに誘導したりするといった、さまざまな攻撃を実行可能で、検証動画を御覧ください。

(´・ω・`)

この動画ではこの脆弱性を使って、AndroidとLinuxの暗号鍵が再設定されています。

(´・ω・`)

ただ、この脆弱性についてはソフトウェアアップデートによって対策可能です。

各メーカーは対応に追われるでしょうが、アップデートは必ずしましょうね!

(o・ω・o)

ただ、古いWifiルータに対してメーカー対応するかわからないので、買い替えが必要かも知れませんけどね・・・(´・ω・`)

小説(読書感想) ブログランキングへ

![[送料無料]TP-Link TL-WR841N 無線LANルータ 11n/g/b 300Mbps 無線ルーター WIFIルーター (Nintendo Switch 動作確認済) [送料無料]TP-Link TL-WR841N 無線LANルータ 11n/g/b 300Mbps 無線ルーター WIFIルーター (Nintendo Switch 動作確認済)](https://thumbnail.image.rakuten.co.jp/@0_mall/tplinkdirect/cabinet/tlwr841n/imgrc0070012729.jpg?_ex=128x128)

![BUFFALO 11ac/n/a/g/b 866+300Mbps QRsetup 無線LAN親機 エアステーション WCR-1166DS [WCR1166DS]【KK9N0D18P】【RNH】 BUFFALO 11ac/n/a/g/b 866+300Mbps QRsetup 無線LAN親機 エアステーション WCR-1166DS [WCR1166DS]【KK9N0D18P】【RNH】](https://thumbnail.image.rakuten.co.jp/@0_mall/edion/cabinet/goods/ll/img_137/4981254035313_ll.jpg?_ex=128x128)